Guías de Tecnología Profesional, Página 2

¿Borrado Accidental o Sabotaje? Cómo dominar la Papelera de Reciclaje de Active Directory

Cualquier Sysadmin veterano tiene una historia de terror que empieza con un Remove-ADUser mal ejecutado o una Unidad Organizativa (OU) que desaparece por "arte de magia".

Kata Containers y Serverless: Aislamiento Real en Producción

Si llevas tiempo trabajando con plataformas cloud o montando arquitecturas modernas, seguramente has vivido esta escena más de una vez. Todo va bien en tu entorno de pruebas, los contenedores arrancan rápido, el pipeline fluye y el equipo está contento.

Modo Nested en Virtualización: Cuándo tiene sentido y Cuándo no

Si llevas un tiempo trabajando con virtualización, tarde o temprano te has visto en esta situación, necesitas montar un laboratorio, probar algo de Kubernetes, validar una actualización de hypervisor o simplemente reproducir un entorno de cliente

Threat Hunting: Por qué no puedes permitirte esperar al Atacante

Seguro que la escena te resulta familiar, llegas a la oficina un martes cualquiera, café en mano, y al abrir las consolas algo te chirría. Un pico de tráfico inesperado en el firewall. Un proceso con un nombre impronunciable ejecutándose en un servidor que, en teoría, “no hace nada”.

Proxmox Datacenter Manager: Cómo gestionar todos tus clusters en un solo panel

Estar al mando de una infraestructura que crece suele ser una mezcla de orgullo y dolor de cabeza constante.

MikroTik CHR en EVE-NG: Domina la Virtualización de Infraestructuras

En redes, casi todo lo que aprendemos de verdad viene de romper cosas. El problema es que en producción no hay margen para experimentar, y en muchos entornos ni siquiera existe un laboratorio decente donde probar con calma.

Emuladores de Red: Laboratorio Real para Profesionales IT

Si llevas un tiempo trabajando en IT, seguro que te suena esta escena. Te piden probar un cambio de routing, validar una nueva topología o aprender cómo demonios funciona cierto protocolo que en tu día a día apenas tocas.

Cómo ahorrar RAM en Proxmox sin sacrificar estabilidad

Si llevas tiempo administrando Proxmox, seguramente recuerdas cuando añadir RAM al host era la solución rápida a casi cualquier problema.

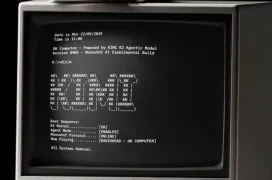

Tipos de Virus Informáticos que todo profesional de IT debe conocer

Los virus informáticos no siempre fueron lo que son hoy. En sus inicios, allá por los años 80 y 90, el objetivo era simple, propagarse y hacerse notar.

Virtualización Segura: Cómo configurar interfaces en VMware Workstation para evitar fugas de datos

Cuando empezamos en el mundo de la virtualización, es muy común centrarse únicamente en cuánta RAM o cuántos núcleos de CPU le asignamos a nuestra máquina virtual. Sin embargo, cualquier administrador con experiencia, sabe que el verdadero corazón de un laboratorio o de una infraestructura

OpenID Connect (OIDC): El Protocolo que Simplificó el Inicio de Sesión Único (SSO)

¿Alguna vez has hecho clic en “Iniciar sesión con Google” o “Entrar con Microsoft” en una aplicación nueva? Si la respuesta es sí, ya has utilizado OpenID Connect (OIDC).

El Precio de la RAM está Disparado: Así puedes reducir el consumo de memoria en Windows Server RDS

Seamos honestos, el final de 2025 nos ha dado un buen susto. Con la escalada en el precio de la memoria RAM hemos tenido que replantearnos cada proyecto de ampliación. Comprar hardware extra ya no es la solución fácil y rápida.

¿Qué es un Honeypot? Trampas Digitales para Atraer Ciberdelincuentes

Si alguna vez has fantaseado con atrapar a un ladrón con las manos en la masa, en el mundo digital podemos hacerlo.

Probamos Proton Sheets, la alternativa a Microsoft Excel y Google Sheets centrada en la privacidad

Proton continúa ampliando su cartera de servicios. Lo último que ha lanzado es una de las piezas claves de cualquier ecosistema de productividad: una app para gestionar hojas de cálculo. Poco a poco, la compañía suiza está consiguiendo convertirse en una alternativa (real) a las plataformas más

Probamos Nano Banana Pro, el modelo de edición de imagen más potente de Google

A pesar de que todo el mundo esperaba Nano Banana 2, Google se ha salido por la tangente con el nombre de su nuevo modelo de generación y edición de imagen. No hay una segunda versión en un sentido estricto, sino un sugerente apellido: Pro. Para terminar de complicarlo, "nano banana" no es más

Proxmox 9.1.1 Transforma LXC: Cómo Usar Imágenes Docker (OCI) Directamente

Si eres usuario de Proxmox VE, sabes que la versión 9.1.1 ha traído una de las funcionalidades más esperadas de la década, el soporte nativo para imágenes OCI (Open Container Initiative) en contenedores LXC.

Cómo crear modelos 3D con cualquier foto gracias a Copilot

En esta guía te voy a explicar cuáles son los pasos que debes seguir para crear tus propios modelos 3D en formato SRT a partir de una foto. Lo haremos con Microsoft Copilot, que incluye una herramienta para transformar en pocos segundos cualquier elemento de una imagen en un modelo listo para

Cómo Configurar una Red Dedicada para Migraciones en Proxmox

Cuando montas un clúster de Proxmox con varios nodos, tarde o temprano te das cuenta de una cosa, las migraciones de máquinas virtuales pueden saturar tu red principal si no las controlas.

Cómo crear una Excepción en Windows Defender

Windows Defender ha mejorado muchísimo en los últimos años. Para la mayoría de usuarios y algunas empresas, ya es más que suficiente como antivirus principal.

SSL Interno Gratis y Profesional: Monta tu Propia CA con Windows Server 2025 y Despídete de los Errores

Estimados profesionales de TI y administradores de sistemas, nos enfrentamos constantemente al desafío de garantizar la seguridad sin comprometer la accesibilidad en entornos internos.

Rutas en Telecomunicaciones: La Columna Vertebral de las Redes de Datos

En el vasto y complejo universo de las telecomunicaciones, el concepto de ruta es la clave de la funcionalidad.

Probamos OK Computer, la IA agéntica de Kimi AI. ¿Merece realmente la pena?

Aunque no existe una definición estandarizada para describir qué es la IA agéntica, casi todos los expertos coinciden en algo. Y es que un agente de inteligencia artificial tiene que ser capaz de ejecutar tareas por su cuenta, sin intervención humana. Kimi AI es una plataforma china que cuenta

Filtrado Quirúrgico de GPOs con WMI

En entornos corporativos, las Unidades Organizativas (OUs) no siempre agrupan los equipos de la forma más útil para aplicar políticas.

Terraform y Active Directory On-Premise: Automatización de la Creación de Cuentas al Estilo Git

Para el administrador de sistemas, la gestión operativa de Active Directory (AD) tradicionalmente se centra en la interfaz gráfica "dsa.msc" (Usuarios y Equipos de Active Directory).

Zero Trust Network Access (ZTNA) y SASE: El futuro de la Seguridad sin fronteras

Durante años, las empresas se apoyaron en las VPN (Virtual Private Network) para permitir que los empleados accedieran a la red corporativa desde fuera de la oficina.

Xpra: Accede a tu Escritorio Linux remotamente sin Lag

¿Te imaginas acceder al escritorio de tu servidor Linux como si estuvieras sentado frente a él, pero desde otro sistema, otro país o incluso otro continente?

Synology DSM en Docker, el NAS Virtual que no sabías que podías tener

Si alguna vez has tenido un NAS Synology, sabes que DSM (DiskStation Manager) es su joya de la corona.

Cómo proteger Apache: Configuraciones clave de Ciberseguridad

Apache HTTP Server es, desde hace más de dos décadas, una de las piezas fundamentales en la infraestructura de Internet. Su código abierto, flexibilidad y amplia comunidad de soporte lo han convertido en una opción preferida para administradores de sistemas y desarrolladores en entornos

Apple Intelligence + Atajos: cómo aprovechar la IA local de los Mac y los iPhone

Hay algunas funciones de Apple Intelligence que, gracias a su integración en el ecosistema de Apple, son realmente interesantes para potenciar la productividad. Además, su implementación favorece la privacidad, algo que a menudo se nos olvida cuando hablamos de ChatGPT, Gemini y otras

Cómo detectar ataques de red con Suricata en Elastic Search

Si te interesa la ciberseguridad y ya has jugado un poco con Kali Linux, seguramente habrás oído hablar de Suricata. Es un motor IDS/IPS (Sistema de Detección/Prevención de Intrusos) que analiza el tráfico en tiempo real y detecta ataques, escaneos, malware y un largo etcétera.

Evita el Phishing: Tácticas reales, Indicadores y Acciones para PYMEs y equipos TI

El phishing no es un mito ni una moda, es la forma más rentable de entrar en sistemas ajenos. No necesitas un “hacker” con gorro negro, bastan un correo bien escrito, un enlace que parece legítimo o una llamada fingiendo ser “del banco” para liarla parda.

Navegadores con IA: estos son los mejores que puedes instalar

Soy un gran aficionado a los navegadores. Siempre varios de ellos instalados en mi ordenador y mi móvil. Ahora mismo, estoy usando principalmente Mozilla Firefox, pero es posible que tarde poco en cambiar. Desde hace tiempo, he visto cómo la IA ha empezado a ganar terreno en la navegación web.

Raspberry Pi como Sistema de Detección de Intrusos con Suricata, la opción económica para PYMEs

La seguridad informática ya no es un lujo reservado para grandes corporaciones, hoy cualquier PYME, por pequeña que sea, es objetivo de ataques.

Cómo instalar Quick Share en Windows 11 para compartir archivos desde Android

Si tienes un móvil Android, seguro que te suena haber visto eso de Quick Share. Se trata de una herramienta de una herramienta de transferencia de archivos que permite enviar documentos, fotos o cualquier otro fichero entre dos móviles Android. Sin embargo, lo que no tanta gente sabe es que

Web Application Firewall (WAF): la Seguridad de tus Aplicaciones

Todo el mundo tiene un firewall (cortafuegos) en su oficina o casa, un cortafuegos que hace de “muro” contra lo que viene de fuera. Pero cuando hablamos de webs, apps con datos sensibles o tiendas online, ese muro se queda corto.

Analizamos Comet de Perplexity, el navegador con una IA integrada (de verdad) con la web

Hace poco me llegó una invitación para probar Comet de Perplexity. En realidad, ya te he hablado de este navegador web en el pasado. Lo que pasa es que, hasta ahora, no había tenido la oportunidad de usarlo.

Cómo montar un balanceador en HAProxy con Alta Disponibilidad y WAF integrado

Cuando hablamos de balanceadores de carga normalmente pensamos en repartir tráfico web. Pero en entornos corporativos el juego cambia, además de distribuir conexiones hay que protegerlas.

Cómo unir equipos Windows 11 al dominio corporativo de Active Directory 2025

Integrar un equipo con Windows 11 en un Directorio Activo Windows Server 2025 no es solo cuestión de “unirlo al dominio y listo”.

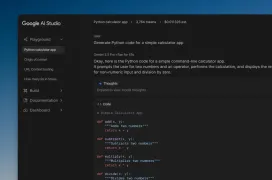

Google AI Studio: los mejores modelos de IA de Google totalmente gratis

En esta guía te quiero hablar de una herramienta de Google que te permite probar sus mejores modelos de IA sin pagar ni un euro. Me refiero a Google AI Studio. Antes de meternos de lleno en su funcionamiento, permíteme que te explique un poco qué es y para qué sirve.

Cuáles son las mejores alternativas a Microsoft Teams

Microsoft ha intentado introducir Teams a los usuarios de múltiples formas, incluso algunos han acusado al gigante de la informática de aprovechar su posición con Windows y Office, para que los usuarios hagan uso de esta plataforma de colaboración y comunicación. Pero hay otras alternativas más

Microsoft Teams para Empresas: Funcionamiento, Integraciones y Licencias

Microsoft Teams es la plataforma de colaboración de Microsoft que combina chat, videollamadas, reuniones, intercambio de archivos y apps de productividad en un mismo sitio.

La Seguridad en las Conexiones WiFi: Cómo Funciona

Conectarte a una Wi-Fi parece magia, abres el móvil, eliges la red, pones la contraseña y ¡ya tienes Internet!