Filtrado de Políticas por WMI: Control Basado en Metadatos

En entornos corporativos, las Unidades Organizativas (OUs) no siempre agrupan los equipos de la forma más útil para aplicar políticas. Por ejemplo, es posible que necesites aplicar una política de seguridad estricta solo a los equipos con Windows 11, pero no a los servidores o máquinas de pruebas que residen en la misma OU.

Aquí es donde entra en juego el Filtro WMI.

¿Qué es un Filtro WMI?

Un Filtro WMI es una consulta que se ejecuta localmente en el cliente (por ejemplo, un Windows 11). Si la consulta devuelve un resultado positivo (TRUE), la GPO vinculada a ese filtro se aplica. Si devuelve un resultado negativo (FALSE), la GPO se omite.

Si alguna vez has gestionado un Active Directory, sabes que las Políticas de Grupo (GPOs) son tus mejores aliadas y a veces, tu peor pesadilla. Es genial poder centralizar la configuración, pero ¿qué pasa cuando tienes una Unidad Organizativa (OU) llena de equipos diversos? Tienes servidores antiguos, estaciones de trabajo de desarrollo con Windows 11, y PCs de contabilidad que aún usan Windows 10, y todos están juntos por una razón organizativa.

Si aplicas una GPO de seguridad crítica a esa OU, ¿qué haces? Probablemente se aplicará a todos, y de repente, rompes algo en el servidor de pruebas o en una máquina de desarrollo que no debería tener esa restricción. La solución tradicional es crear un laberinto de OUs para separar los equipos por sistema operativo o rol, lo cual se convierte rápidamente en un dolor de cabeza administrativo.

Aquí es donde los Filtros WMI (Windows Management Instrumentation) entran al rescate, actuando como un "francotirador" para tus políticas. Con WMI, le dices a la GPO: "Solo aplícate si la máquina tiene más de 16 GB de RAM, O está ejecutando Windows 11, Y tiene un disco SSD". Es un sistema de consulta inteligente que permite que la política se autoevalúe en el equipo cliente antes de aplicarse. Es la herramienta definitiva de un administrador avanzado para lograr una configuración declarativa verdaderamente granular sin sacrificar la simplicidad de la estructura de AD.

Conceptos Analíticos Clave de WMI

WMI es el estándar de Microsoft para acceder, configurar, gestionar y monitorear el sistema operativo y el hardware. Actúa como un repositorio estructurado de metadatos del sistema, permitiendo consultas profundas.

|

Elemento WMI |

Descripción |

Aplicación en GPO |

|

Namespace |

La ubicación jerárquica de las clases de datos (ej. root\CIMV2 para información estándar del SO y hardware). |

Es lo primero que debe definirse, ya que el motor de WMI busca la clase dentro de este contexto. |

|

Clase |

El objeto que contiene información sobre un recurso (ej. Win32_OperatingSystem, Win32_LogicalDisk, Win32_Processor). |

Es la tabla de datos que vamos a consultar. |

|

Propiedad |

Un atributo específico dentro de la Clase (ej. "Caption" para el nombre del SO, "Size" para el tamaño del disco). |

Es la columna específica que debe coincidir con nuestro criterio. |

|

Consulta WQL |

El lenguaje de consulta de WMI (Windows Query Language), que es un subconjunto de SQL. |

La lógica de filtrado que se procesa en el cliente. |

El Laboratorio de Pruebas: WBEMTest

Antes de tocar la Consola de Administración de Directivas de Grupo (GPMC), siempre debemos probar la consulta WQL en el cliente objetivo (en mi caso, un Windows 11 virtualizado sobre Proxmox).

Pasos de Prueba (Directamente en el cliente Windows 11)

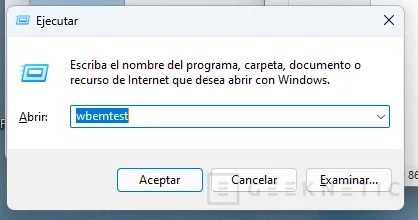

- Presione Win + R y escriba wbemtest.

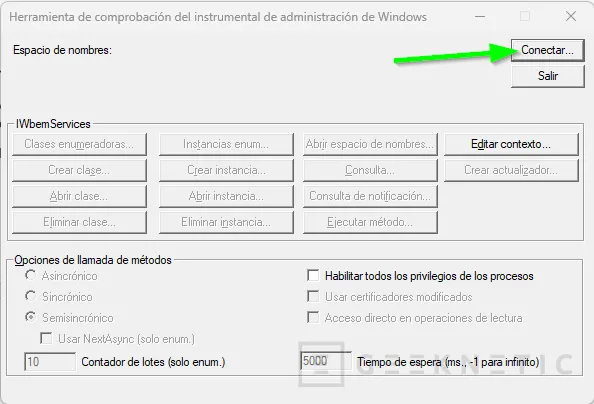

- Haga clic en Conectar:

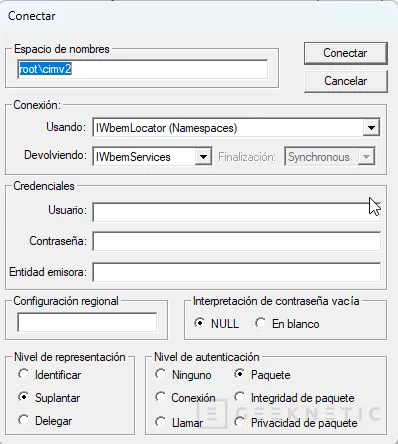

- Pulsamos Conectar. Dejamos el valor predeterminado de Namespace (root\CIMV2):

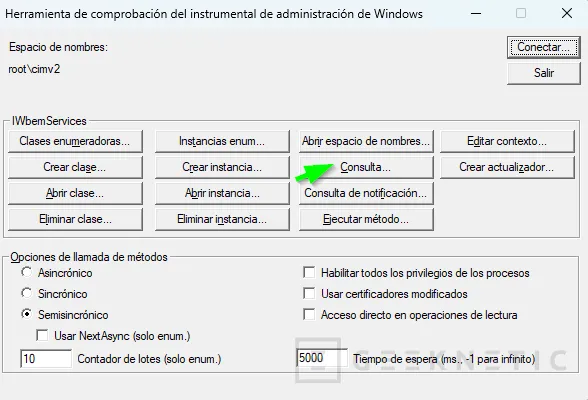

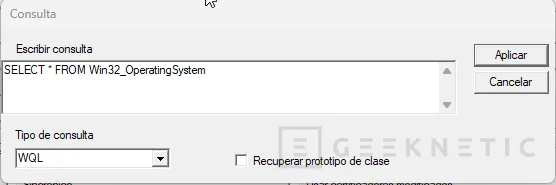

- Haga clic en Consulta:

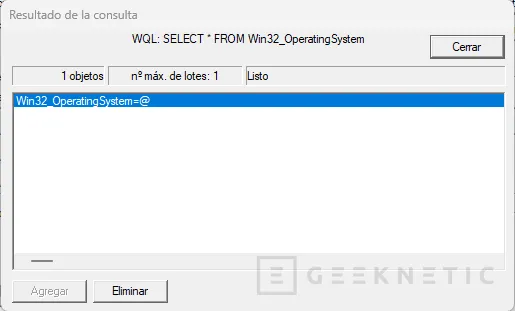

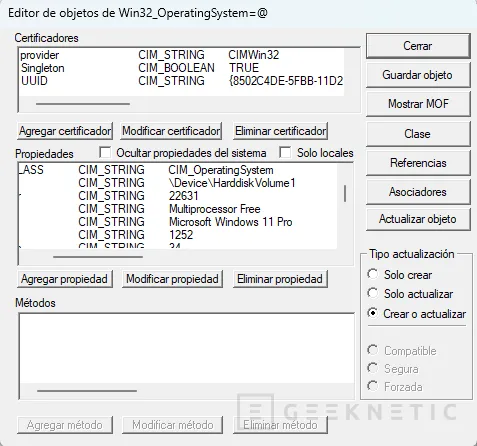

- Introducimos el valor WQL (ej. SELECT * FROM Win32_OperatingSystem) y pulsamos Aplicar:

- Si la consulta es válida, devolverá resultados. Si WBEMTest funciona, su filtro WMI funcionará en GPO.

Ejemplos Prácticos de Consultas WQL para Windows 11 sobre Proxmox

A continuación, os enseñamos algunas consultas que podemos usar para segmentar equipos Windows 11 sobre una Infraestructura de Virtualización Proxmox:

Aplicar solo a Windows 11

Esta consulta identifica el sistema operativo exacto:

|

Elemento |

Valor |

|

Namespace |

root\CIMV2 |

|

WQL |

SELECT * FROM Win32_OperatingSystem WHERE Caption LIKE 'Microsoft Windows 11%' |

|

Detalle |

Usa el comodín (%) para cubrir todas las ediciones (Pro, Home, Enterprise). |

Aplicar solo a Máquinas con 8 GB o más de RAM (Excluir 4 GB)

Esta política aplicaría una GPO de máquinas con un alto consumo (más de 8 GB):

|

Elemento |

Valor |

|

Namespace |

root\CIMV2 |

|

WQL |

SELECT * FROM Win32_ComputerSystem WHERE TotalPhysicalMemory >= 8589934592 |

|

Detalle |

El valor es en Bytes (8 GB). Como mi cliente tiene 4 GB (4,294,967,296 Bytes), esta consulta devolverá FALSO y la GPO NO se aplicará. |

Aplicar solo a Máquinas con 4 GB de RAM

Esta política aplicaría una GPO de optimización "solo" a máquinas con recursos limitados.

|

Elemento |

Valor |

|

Namespace |

root\CIMV2 |

|

WQL |

SELECT * FROM Win32_ComputerSystem WHERE TotalPhysicalMemory = 4294967296 |

|

Detalle |

El valor es exactamente 4 GB en Bytes. Esta consulta devolverá VERDADERO para su Windows 11. |

Aplicar solo a VMs de Proxmox

Para aplicar una política específica de virtualización (ej. deshabilitar el modo de suspensión).

|

Elemento |

Valor |

|

Namespace |

root\CIMV2 |

|

WQL |

SELECT * FROM Win32_ComputerSystem WHERE Model LIKE 'KVM%' |

|

Detalle |

Proxmox suele utilizar KVM. La máquina virtual se identifica a sí misma con el modelo 'KVM'. |

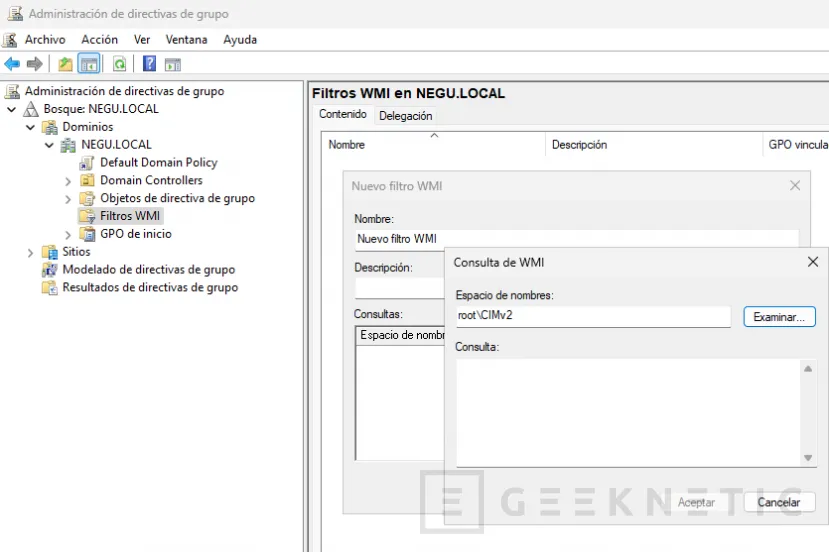

Creación e Implementación del Filtro WMI en Windows Server 2025

Asumiremos que usaremos el segundo ejemplo, excluir 4 GB, para demostrar una denegación exitosa de la política en su cliente.

Paso 1: Crear la GPO y el Filtro WMI (DC 2025)

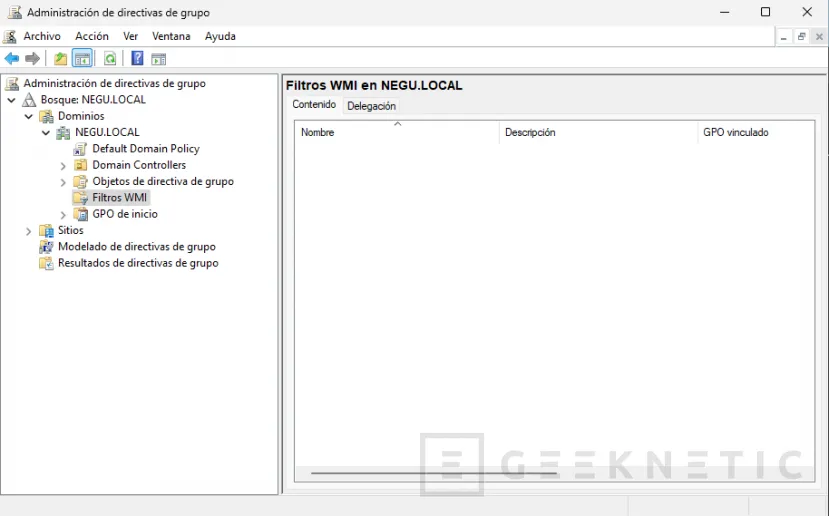

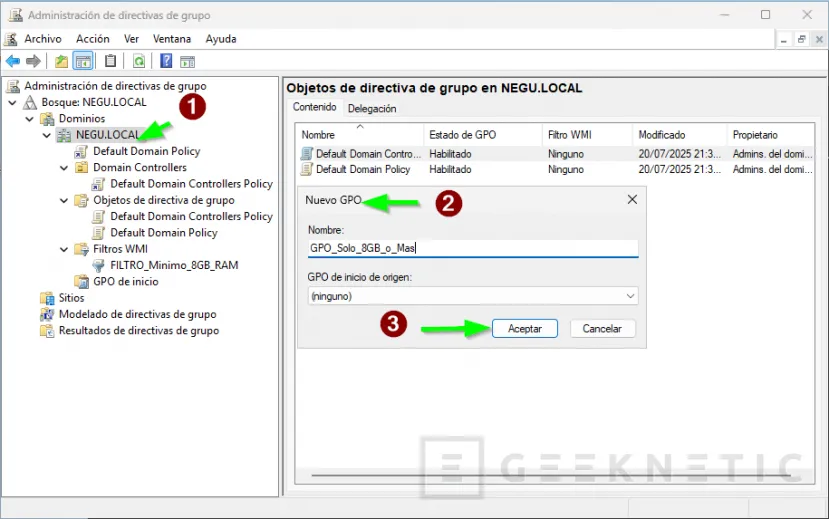

- Abra la Consola de Administración de Directivas de Grupo (GPMC) en su DC con Windows Server 2025.

- Crea una nueva GPO: GPO_Solo_8GB_o_Mas (Esta GPO podría, por ejemplo, aplicar un fondo de escritorio de alta resolución).

- Creamos el Filtro WMI:

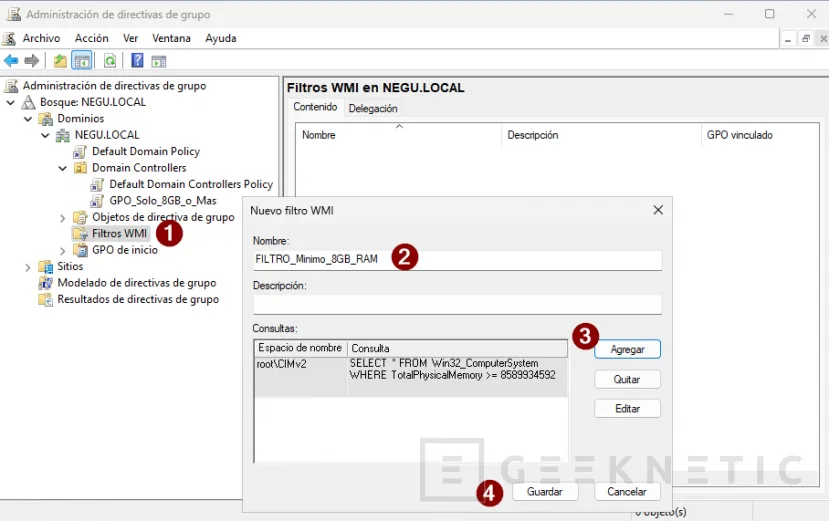

- Navegamos al apartado Filtros WMI.

- Haga clic derecho y seleccione Nuevo.

- Nombre del Filtro: FILTRO_Minimo_8GB_RAM

- Haga clic en Agregar.

- Namespace: root\CIMV2

- Consulta: SELECT * FROM Win32_ComputerSystem WHERE TotalPhysicalMemory >= 8589934592

- Haga clic en Aceptar y luego en Guardar.

Paso 2: Vincular la GPO con el Filtro

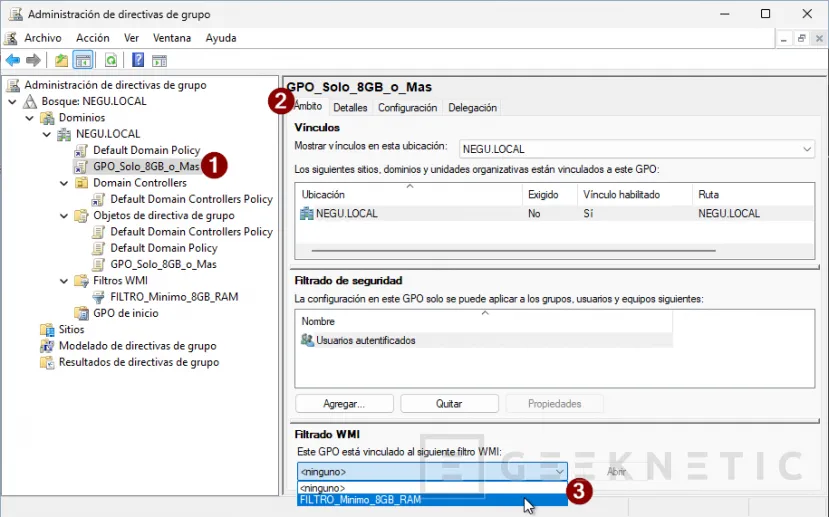

- Seleccionamos la GPO antes creada, "GPO_Solo_8GB_o_Mas".

- En el panel de detalles, pestaña "Ámbito", bajo la sección Filtrado WMI, seleccione el filtro que acaba de crear: FILTRO_Minimo_8GB_RAM.

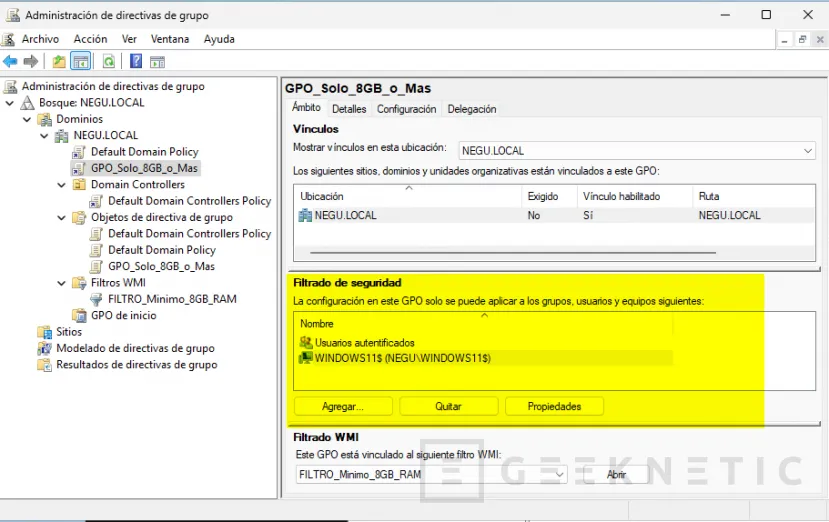

Como es una directiva de equipos, deberemos asegurarnos que el filtro se aplica:

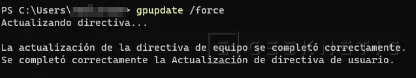

Paso 3: Forzar Actualización (Cliente Windows 11)

Abra PowerShell/CMD con derechos de administrador y ejecute:

gpupdate /force

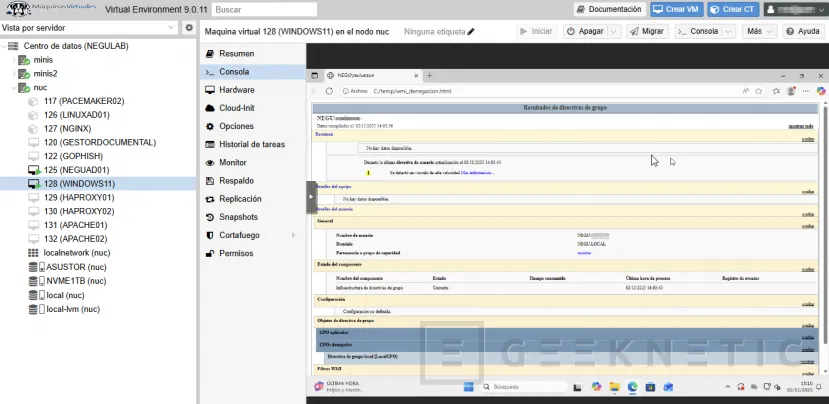

Paso 4: Análisis Forense - Verificación Analítica de la Denegación

La prueba de fuego es demostrar que el cliente Windows 11 (con 4 GB) denegó la política.

- Ejecución (Cliente Windows 11 - con permisos de administrador):

gpresult /h C:\temp\wmi_denegacion.html

- Análisis del Informe HTML (La Evidencia):

Abra el archivo wmi_denegacion.html

- Navegue a la tabla Directivas de grupo denegadas (busque esta sección específica).

- Localice su GPO (GPO_Solo_8GB_o_Mas).

- Observe la Razón de la denegación:

- Resultado Esperado:

- Verá la razón explícita: "Denegado: El filtro WMI no se ha evaluado como verdadero."

- Resultado Esperado:

Esto confirma que el cliente ejecutó la consulta (es decir, comprobó su propia RAM), determinó que 4 GB no es mayor o igual a 8 GB, y se autoexcluyó de la aplicación de la GPO.

Control Quirúrgico de GPOs

Demostrar que una política o GPO fue denegada por la razón exacta de un filtro WMI es la cúspide del control del administrador de sistemas.

Esta capacidad fundamental transforma su enfoque, ya no solo se preocupa por el "quién" (usuarios) y el "dónde" (OU), sino por el criterio crucial del "en qué condiciones específicas de hardware y software" debe actuar la política.

El informe "gpresult /h" se convierte en la prueba forense irrefutable de que la política fue intencionalmente omitida por el cliente, eliminando ambigüedades de diagnóstico y previniendo fallos inesperados.

Esto resulta en una infraestructura más limpia, significativamente más segura y mucho más fácil de auditar y mantener. Con esta base técnica, puedes segmentar con garantías por versión de SO, capacidad mínima de hardware, o incluso detectar con precisión el tipo de virtualización, como su entorno Proxmox.

Es hora de decirle adiós a las implementaciones a ciegas y dar la bienvenida a la era de la configuración declarativa de precisión.

Fin del Artículo. ¡Cuéntanos algo en los Comentarios!