Guías de Ciberseguridad

Monta tu laboratorio de IA para hacking: orquesta ataques reales con agentes autónomos y exprime tu GPU en local

Este laboratorio nace con un objetivo muy concreto, construir un entorno controlado donde combinar modelos LLM locales, agentes autónomos y herramientas clásicas de pentesting dentro de una arquitectura aislada y reproducible.

Compartir contraseñas en Empresas: Riesgos y Alternativas reales

Te pongo en contexto rápido, alguien del equipo necesita entrar en una herramienta a la que no tiene acceso. Puede ser un panel, una cuenta compartida o cualquier servicio crítico. Hay prisa, el trabajo no puede esperar, y la solución más directa aparece casi sin pensar.

Threat Hunting: Por qué no puedes permitirte esperar al Atacante

Seguro que la escena te resulta familiar, llegas a la oficina un martes cualquiera, café en mano, y al abrir las consolas algo te chirría. Un pico de tráfico inesperado en el firewall. Un proceso con un nombre impronunciable ejecutándose en un servidor que, en teoría, “no hace nada”.

Tipos de Virus Informáticos que todo profesional de IT debe conocer

Los virus informáticos no siempre fueron lo que son hoy. En sus inicios, allá por los años 80 y 90, el objetivo era simple, propagarse y hacerse notar.

OpenID Connect (OIDC): El Protocolo que Simplificó el Inicio de Sesión Único (SSO)

¿Alguna vez has hecho clic en “Iniciar sesión con Google” o “Entrar con Microsoft” en una aplicación nueva? Si la respuesta es sí, ya has utilizado OpenID Connect (OIDC).

¿Qué es un Honeypot? Trampas Digitales para Atraer Ciberdelincuentes

Si alguna vez has fantaseado con atrapar a un ladrón con las manos en la masa, en el mundo digital podemos hacerlo.

Cómo crear una Excepción en Windows Defender

Windows Defender ha mejorado muchísimo en los últimos años. Para la mayoría de usuarios y algunas empresas, ya es más que suficiente como antivirus principal.

Zero Trust Network Access (ZTNA) y SASE: El futuro de la Seguridad sin fronteras

Durante años, las empresas se apoyaron en las VPN (Virtual Private Network) para permitir que los empleados accedieran a la red corporativa desde fuera de la oficina.

Cómo proteger Apache: Configuraciones clave de Ciberseguridad

Apache HTTP Server es, desde hace más de dos décadas, una de las piezas fundamentales en la infraestructura de Internet. Su código abierto, flexibilidad y amplia comunidad de soporte lo han convertido en una opción preferida para administradores de sistemas y desarrolladores en entornos

Cómo detectar ataques de red con Suricata en Elastic Search

Si te interesa la ciberseguridad y ya has jugado un poco con Kali Linux, seguramente habrás oído hablar de Suricata. Es un motor IDS/IPS (Sistema de Detección/Prevención de Intrusos) que analiza el tráfico en tiempo real y detecta ataques, escaneos, malware y un largo etcétera.

Evita el Phishing: Tácticas reales, Indicadores y Acciones para PYMEs y equipos TI

El phishing no es un mito ni una moda, es la forma más rentable de entrar en sistemas ajenos. No necesitas un “hacker” con gorro negro, bastan un correo bien escrito, un enlace que parece legítimo o una llamada fingiendo ser “del banco” para liarla parda.

Raspberry Pi como Sistema de Detección de Intrusos con Suricata, la opción económica para PYMEs

La seguridad informática ya no es un lujo reservado para grandes corporaciones, hoy cualquier PYME, por pequeña que sea, es objetivo de ataques.

Web Application Firewall (WAF): la Seguridad de tus Aplicaciones

Todo el mundo tiene un firewall (cortafuegos) en su oficina o casa, un cortafuegos que hace de “muro” contra lo que viene de fuera. Pero cuando hablamos de webs, apps con datos sensibles o tiendas online, ese muro se queda corto.

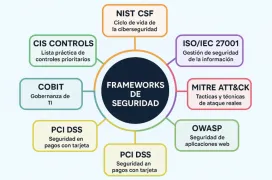

Frameworks de Ciberseguridad: Herramientas Clave para proteger tu Empresa

Hoy en día la Ciberseguridad no es opcional, es parte de la salud de cualquier organización. Igual que nadie conduce sin frenos o sin revisar la presión de los neumáticos, una empresa no debería operar sin un marco de referencia que le diga qué revisar, qué controlar y cómo reaccionar.

Mejora la Ciberseguridad de tus Sistemas Linux con Audit

Cuando hablamos de ciberseguridad en Linux, solemos pensar en firewalls, permisos de usuarios o configuraciones de red. Todo eso está muy bien, pero hay una pieza que mucha gente olvida, saber exactamente qué pasa en el sistema.

Active Directory y Login de Usuario: Todo lo que ocurre tras pulsar Enter

Imagínate esto, estás en una oficina, enciendes tu ordenador y escribes tu usuario y contraseña. Le das a "Enter" y por arte de magia tu escritorio se carga, tus accesos están ahí, tu fondo corporativo, impresoras listas y los mapeos de red funcionando.

EDR en Ciberseguridad: Qué es, para qué sirve y por qué deberías tenerlo ya

Imagínate esto, te conectas a tu ordenador de trabajo, abres tu correo y haces clic en lo que parece ser un archivo PDF de un proveedor. En realidad, acabas de darle acceso a tu red interna a un atacante.

Cómo configurar KeepassXC paso a paso: bóveda de contraseñas privada y gratuita

KeePassXC es un gestor de contraseñas de código abierto que funciona de forma local en tu ordenador. Se trata de una gran opción si buscas olvidarte de las suscripciones, quieres la máxima privacidad y deseas tener bajo control la base de datos donde almacenas tus claves.

PowerShell y GPOs de Ciberseguridad: Crea políticas en Active Directory que blindan tus equipos Windows 11

Si trabajas en IT, sabes lo rápido que puede volverse caótica una red cuando no tienes bien controladas las configuraciones de los equipos cliente.

Tipos de equipos de Ciberseguridad y cómo trabajan en la Defensa Digital

Cuando escuchas sobre Ciberseguridad, los primeros nombres que vienen a la cabeza suelen ser antivirus, firewalls o herramientas como Suricata.

De IDS a XDR: Cómo han cambiado las herramientas de detección de intrusiones en los últimos 10 años

La Ciberseguridad ha cambiado radicalmente en la última década. Si antes un buen firewall y un antivirus te hacían sentir tranquilo, hoy en día necesitas ir mucho más allá.