¿Antivirus? Eso ya es cosa del pasado

Imagínate esto, te conectas a tu ordenador de trabajo, abres tu correo y haces clic en lo que parece ser un archivo PDF de un proveedor. En realidad, acabas de darle acceso a tu red interna a un atacante. ¿Y tu antivirus? Silencio absoluto. Porque ya no estamos hablando de virus tontos que se replican en el disco, sino de amenazas que viven en memoria, que se mueven lateralmente, que esperan, que aprenden. Y ahí es donde entra el EDR, el sistema que va más allá del antivirus clásico y del que ya dimos unas pequeñas pinceladas en la siguiente entrada "De IDS a XDR: Cómo han cambiado las herramientas de detección de intrusión en los últimos 10 años"

EDR (Endpoint Detection and Response) es como tener un investigador digital en cada uno de tus equipos, viendo qué pasa, grabando todo y dando la alarma cuando detecta patrones raros, comandos sospechosos o movimientos que huelen a ataque interno.

Este tipo de herramienta no solo detecta malware. También monitoriza procesos, conexiones, acceso a memoria, inyecciones de código, scripts maliciosos y todo lo que un atacante podría intentar sin necesidad de instalar absolutamente nada. Es decir: sirve para detectar ataques sin firma, fileless, persistencia, explotación y cosas que antes solo pillaba alguien con mucha suerte (o con mucho tiempo).

¿De dónde nace el concepto de EDR?

La necesidad surgió a principios de la década pasada. Los SOCs y equipos de Blue Team estaban ciegos, solo veían alertas genéricas de antivirus, logs sueltos y poco más. Cuando se producían ataques sofisticados (como los APTs o el ransomware más silencioso), se necesitaba un "agente" en cada equipo que lo grabara todo y ayudara a reconstruir la historia. De ahí nació el concepto de EDR, y con él, una nueva era de defensa proactiva.

¿Qué hace exactamente un EDR?

Te lo resumo a lo bruto:

- Detecta comportamientos sospechosos en los equipos.

- Registra eventos clave (procesos, redes, ficheros, memoria).

- Responde automáticamente si algo pasa (mata procesos, aísla el equipo, lanza scripts).

- Permite análisis forense en tiempo real (¿quién ejecutó qué y desde dónde?).

Herramientas EDR más conocidas en el mercado

Te dejo una lista que mezcla soluciones comerciales de nivel empresarial con opciones más accesibles o incluso open source:

EDR´s comerciales

- CrowdStrike Falcon: Uno de los más usados por empresas grandes. Detecta, responde y te lanza alertas hasta por PowerShell maliciosos.

- Microsoft Defender for Endpoint: Sí, el de Microsoft, que funciona muy bien en Windows 11 y 10 Enterprise, especialmente si ya usas Azure.

- SentinelOne: Muy fuerte en IA y automatización. Se integra con XDR y hasta tiene respuesta autónoma.

- Sophos Intercept X: Bastante completo y más fácil de gestionar si no eres un ninja de la consola.

- Trend Micro Apex One: Incluye EDR con visibilidad de red y endpoints.

EDR´s Open Source

- Wazuh: Se puede configurar como un pseudo-EDR. No es plug & play, pero con trabajo funciona.

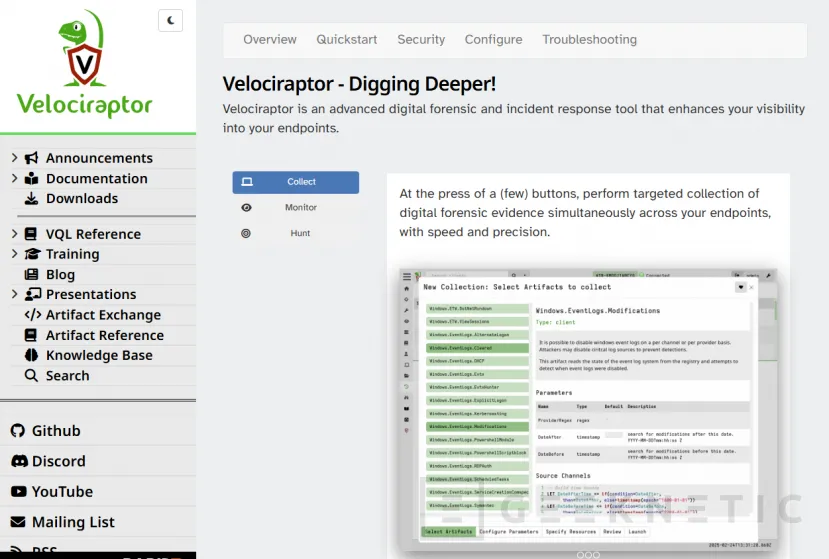

- Velociraptor: En manos expertas, se convierte en una navaja suiza forense.

- OSQuery (de Meta): Más para análisis que para respuesta, pero muy potente para visibilidad.

Casos de uso reales de EDR

- Detección de ataques sin malware (fileless): Ataques por PowerShell, scripts de Office con macros, conexiones por RDP… todo eso lo detecta.

- Aislamiento automático de máquinas comprometidas: Si algo raro ocurre, el EDR puede desconectarla de la red antes de que el ataque se expanda.

- Auditoría de movimientos laterales: Ver si una IP interna se ha conectado por SMB a varias máquinas, algo muy típico en ransomware.

- Respuesta a incidentes en caliente: Sin tener que levantar la silla, ves logs, historial de comandos, cambios en ficheros críticos y mucho más.

- Detección de backdoors y persistencia: Cosas que un antivirus no es consciente.

El EDR no es un lujo, es casi una obligación

El EDR no es un lujo, es casi una obligación. Da igual que tengas 10 portátiles o 500 servidores. Lo que está en juego son tus datos, tus clientes y tu reputación. Un EDR te da control, visibilidad y reacción. Y sí, puedes empezar por algo simple, pero es importante que tengas algo que vea más allá del antivirus.

Muchos EDRs se integran ahora con soluciones XDR, SIEMs o incluso con scripts personalizados para automatizar respuestas, lo que te da una seguridad más modular y adaptada a tus necesidades.

Fin del Artículo. ¡Cuéntanos algo en los Comentarios!