Descubriendo que es un Framework en Ciberseguridad

Hoy en día la Ciberseguridad no es opcional, es parte de la salud de cualquier organización. Igual que nadie conduce sin frenos o sin revisar la presión de los neumáticos, una empresa no debería operar sin un marco de referencia que le diga qué revisar, qué controlar y cómo reaccionar. Ahí entran en juego los frameworks de ciberseguridad, guías, estándares y metodologías que nos ayudan a mantener el orden en un terreno que siempre está cambiando.

Puede sonar a burocracia, pero en realidad estos marcos son la forma más práctica de no reinventar la rueda y aprovechar el trabajo de miles de expertos que ya han definido las mejores prácticas. Vamos a repasar los más utilizados, ver qué aporta cada uno y cómo elegir el que encaje con tu empresa.

¿Qué es un Framework de Ciberseguridad?

Un framework es como un manual de instrucciones que organiza los procesos de seguridad en pasos claros. Algunos se centran en la gobernanza y el negocio, otros en la parte más técnica y otros en sectores específicos como el financiero o el desarrollo de aplicaciones. Lo bueno es que no necesitas “casarte” con uno solo, muchas empresas combinan varios según sus necesidades.

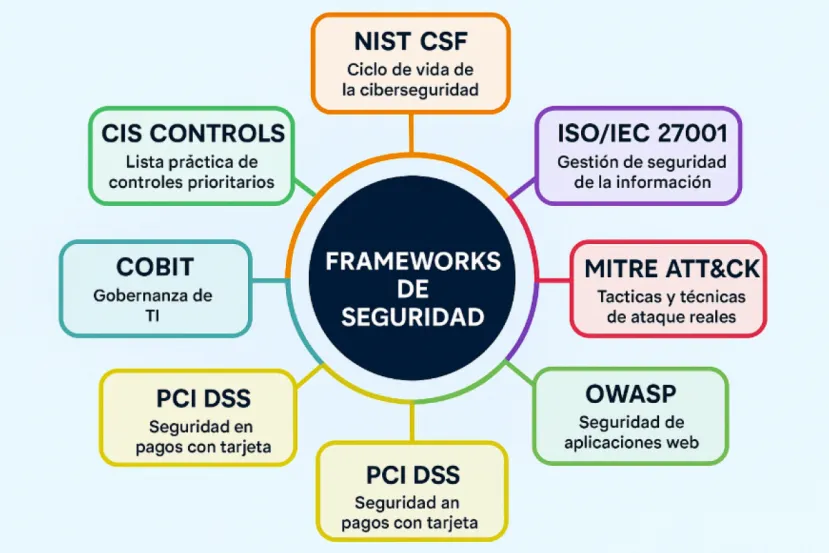

Frameworks más utilizados

NIST Cybersecurity Framework (CSF)

- Creado por el National Institute of Standards and Technology (EE.UU).

- Se organiza en 5 funciones clave: Identificar -> Proteger -> Detectar -> Responder -> Recuperar.

- Flexible y fácil de adaptar, muy usado en empresas que quieren una referencia clara sin complicarse con certificaciones.

- Ejemplo: una pyme puede usarlo para definir controles básicos de acceso y planes de respuesta sin necesidad de auditores externos.

ISO/IEC 27001

- El estándar más conocido en el mundo para Sistemas de Gestión de Seguridad de la Información (SGSI).

- Se centra en políticas, controles y auditorías.

- Ideal para empresas que buscan certificación oficial y reconocimiento internacional.

- Se apoya en un Anexo A que lista los controles de seguridad.

- Ejemplo: un banco que necesita demostrar a clientes y reguladores que cumple con la norma internacional.

CIS Controls

- 18 controles prioritarios creados por el Center for Internet Security.

- Son directos y accionables: “haz esto ya”.

- Útiles para pymes o administradores que quieren una guía práctica sin enredarse.

- Ejemplo: aplicar MFA, segmentar redes, monitorizar registros desde el primer día.

COBIT (Control Objectives for Information and Related Technologies)

- Framework de gobernanza de TI y seguridad.

- https://www.isaca.org/resources/cobit

- Usado en grandes corporaciones que necesitan alinear TI con negocio.

- Integra seguridad con riesgos y compliance.

- Ejemplo: una multinacional que debe demostrar que la inversión en seguridad responde a objetivos de negocio.

MITRE ATT&CK

- Base de conocimiento sobre tácticas y técnicas reales usadas por atacantes.

- https://attack.mitre.org/

- Se usa para:

- Simular ataques (Red Team).

- Mapear defensas.

- Mejorar detecciones.

- Muy popular en SOCs y equipos Blue/Red Team.

- Ejemplo: un SOC que revisa si sus SIEM y EDR detectan técnicas específicas como Credential Dumping.

PCI DSS

- Obligatorio para empresas que manejan tarjetas de pago.

- https://www.pcisecuritystandards.org/minisite/es-es/

- Define controles estrictos de red, cifrado, monitorización y auditorías.

- Muy normativo, pero clave en entornos financieros.

- Ejemplo: un e-commerce que procesa tarjetas de crédito y necesita certificación PCI para operar.

OWASP (Top 10 & ASVS)

- Enfocado en seguridad de aplicaciones web.

- OWASP Top 10 enumera los riesgos más comunes: inyecciones SQL, XSS, mala gestión de sesiones, etc.

- ASVS (Application Security Verification Standard) es más completo y sirve para auditar apps.

- Ejemplo: un equipo de desarrollo que quiere asegurarse de que su nueva aplicación no tiene vulnerabilidades básicas.

Comparativa alto nivel Frameworks

|

Framework |

Enfoque principal |

Ideal para |

|

NIST CSF |

Funciones clave de ciberseguridad |

Pymes y grandes empresas como referencia |

|

ISO/IEC 27001 |

SGSI y certificación |

Organizaciones que buscan reconocimiento oficial |

|

CIS Controls |

Controles prácticos |

Pymes y admins con pocos recursos |

|

COBIT |

Gobernanza de TI |

Grandes corporaciones |

|

MITRE ATT&CK |

Técnicas de ataque reales |

SOCs, Red/Blue Team |

|

PCI DSS |

Seguridad en pagos |

E-commerce, bancos, fintech |

|

OWASP |

Seguridad en apps |

Devs, QA, startups tecnológicas |

Cómo se implementa un Framework de Seguridad

- Evaluación inicial: revisar el estado actual de la seguridad de la organización.

- Definir alcance: qué sistemas, departamentos o aplicaciones estarán cubiertos.

- Adoptar el framework: seleccionar el más adecuado (o una combinación).

- Diseñar controles: crear políticas, procesos y configuraciones técnicas.

- Ejecutar y entrenar: aplicar los controles y capacitar a usuarios y técnicos.

- Monitorear y medir: usar KPIs, auditorías internas y externas.

- Mejorar de forma continua: revisar regularmente y adaptarse a nuevas amenazas.

¿Quién lo mantiene?

- Dirección y Gerencia: aseguran presupuesto y alineación con objetivos.

- CISO / Responsable de seguridad: traduce el framework en políticas y planes.

- SOC / Equipos técnicos: implementan controles, monitorizan y responden.

- Usuarios: cumplen buenas prácticas (contraseñas, phishing, etc.).

- Auditores externos: validan cumplimiento en normas como ISO o PCI.

¿Qué Framework elijo?

Los frameworks de ciberseguridad no son fórmulas mágicas, pero sí son la mejor brújula para no perderse en un entorno lleno de riesgos. No existe el “framework perfecto” para todos. Una startup puede empezar con CIS Controls y OWASP, mientras que una multinacional optará por ISO 27001 o COBIT, y un SOC seguramente trabajará día a día con MITRE ATT&CK.

Lo importante es entender que implementar uno no es un proyecto puntual, sino un proceso vivo que se mantiene en el tiempo. Adoptar un framework es como instalar un GPS en carretera, no conduce por ti, pero te marca la ruta, evita desvíos peligrosos y te ayuda a llegar más lejos con más seguridad.

Fin del Artículo. ¡Cuéntanos algo en los Comentarios!