Guías de Ciberseguridad, Página 2

Zero Trust: Qué es, Cómo aplicarlo en tu Red Empresarial y Por qué ya no vale confiarse

Hubo un tiempo en que bastaba con levantar un firewall, montar un dominio y asumir que todo lo que estaba dentro de la red local era seguro. Eso ya no funciona.

Centros de Operaciones de Seguridad (SOC): qué son, cómo funcionan y consejos para montar uno sin volverte loco

El concepto de SOC (Security Operations Center) lleva años sonando en entornos de ciberseguridad, pero en 2025 se ha vuelto casi obligatorio para cualquier empresa que quiera tomarse en serio la protección de su infraestructura.

Cómo blindar tu NAS Asustor: Hardening paso a paso sin complicarte la vida

Tener un NAS en casa o en la oficina es una maravilla: centralizas archivos, creas copias de seguridad, montas máquinas virtuales, y hasta alojas servicios web.

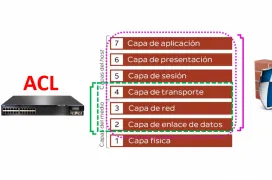

Control de Tráfico con ACLs: Cómo Proteger tu Red desde el Switch

Las ACLs son reglas que determinan qué tráfico de red está permitido o denegado en un dispositivo.

OpenVAS: Cómo instalar y configurar este Escáner de Vulnerabilidades gratuito

OpenVAS (Open Vulnerability Assessment System) es un escáner de vulnerabilidades de código abierto que permite analizar sistemas en busca de fallos de seguridad.

Aumenta la seguridad de la red LAN de tu empresa detectando intrusiones con Suricata

En la actualidad, la seguridad de las redes locales (LAN) es una preocupación fundamental para cualquier organización.

Fortaleciendo la Seguridad en Redes de Proxmox: Claves para una Infraestructura Sólida

Proxmox VE, como hemos hablado en otras entradas, es una de las soluciones de virtualización más populares para empresas que buscan una plataforma confiable, robusta y flexible. Sin embargo, a medida que creamos infraestructuras más complejas con múltiples máquinas virtuales y contenedores, la

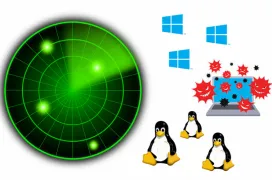

Sistemas de Detección de Intrusiones (IDS): Por qué son Clave para la Seguridad de tu Empresa

Hoy en día, los ataques cibernéticos no son solo cosa de grandes empresas o gobiernos, como vemos constantemente en las noticias o sufrimos la mayoría de SysAdmin.

Valida la Seguridad de tu Empresa con Phishing Simulado usando GoPhish

El phishing sigue siendo una de las mayores amenazas para la seguridad de las empresas.

Cómo Blindar la Seguridad de un Chatbot de IA en Local y Evitar Filtraciones de Información

La Inteligencia Artificial (IA) puede ser una herramienta increíblemente útil para mejorar la eficiencia de las empresas, pero también puede convertirse en un riesgo si la información sensible que maneja llega a filtrarse al exterior.

Hardening para WordPress: Cómo Reforzar la Seguridad de tu Sitio Web

Si tienes un sitio web creado en WordPress, sabes lo genial que es por su flexibilidad y facilidad de uso. Pero, seamos claros, esa misma popularidad lo convierte en un blanco muy jugoso para ataques cibernéticos.