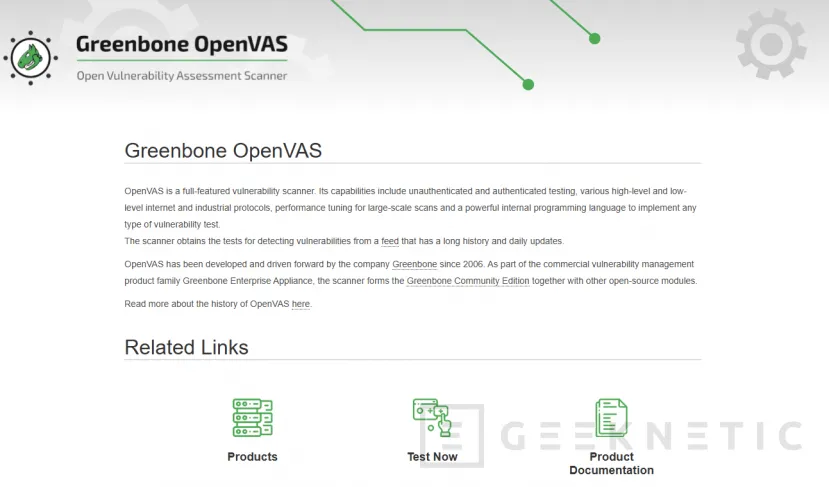

¿Qué es OpenVAS?

OpenVAS (Open Vulnerability Assessment System) es un escáner de vulnerabilidades de código abierto que permite analizar sistemas en busca de fallos de seguridad. Forma parte del proyecto Greenbone Security Manager (GSM) y se ha convertido en una alternativa sólida a herramientas comerciales como Nessus.

Con OpenVAS, puedes escanear redes, servidores y aplicaciones en busca de configuraciones inseguras, servicios desactualizados o fallos de seguridad conocidos.

OpenVAS nació en 2005 como un fork de Nessus cuando esta herramienta dejó de ser completamente gratuita. Desde entonces, ha evolucionado y se ha integrado dentro de la suite de Greenbone, convirtiéndose en una de las opciones más utilizadas en auditorías de seguridad.

¿En qué sistemas operativos se puede instalar OpenVAS?

OpenVAS funciona principalmente en sistemas Linux, y sus distribuciones más comunes son:

- Debian/Ubuntu

- Kali Linux (incluido por defecto)

- CentOS/RHEL

- Arch Linux

No se recomienda instalar OpenVAS en Windows, aunque se puede ejecutar en una máquina virtual con Linux.

Requisitos de hardware y software

Antes de instalar OpenVAS, asegúrate de contar con los siguientes requisitos:

- Hardware mínimo:

- CPU: 4 núcleos (recomendado 8 para escaneos grandes)

- RAM: 8GB mínimo (16GB recomendado)

- Almacenamiento: 20GB (o más si se ejecutan múltiples escaneos)

- Software necesario:

- Sistema operativo basado en Linux

- PostgreSQL (para almacenar los resultados de los escaneos)

- Greenbone Security Assistant (GSA) (interfaz web para gestionar OpenVAS)

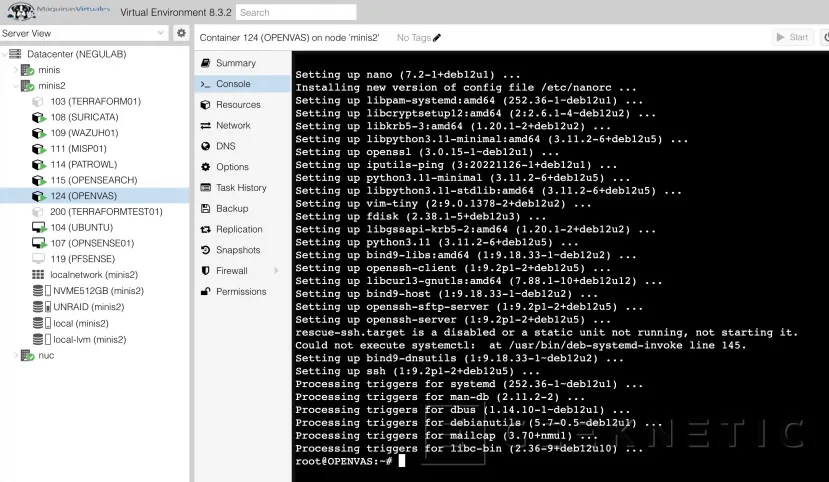

Instalación de OpenVAS paso a paso

A continuación, os explicamos cómo instalar OpenVAS en Ubuntu.

Instalación OpenVAS en Ubuntu

Actualizamos los paquetes del sistema:

sudo apt update && sudo apt upgrade -y

Instalación OpenVAS y sus dependencias:

sudo apt install openvas -y

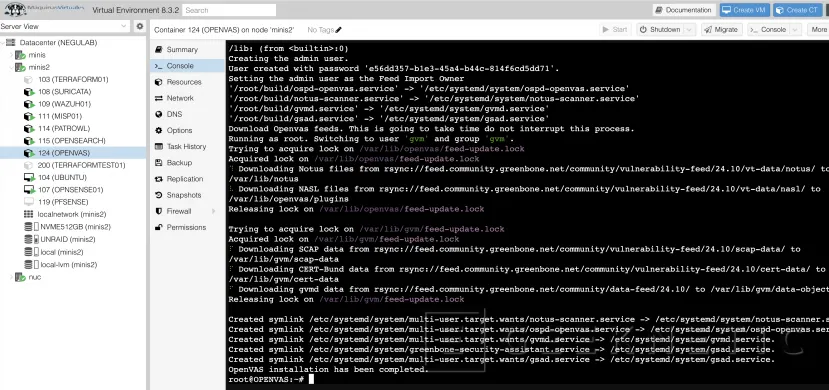

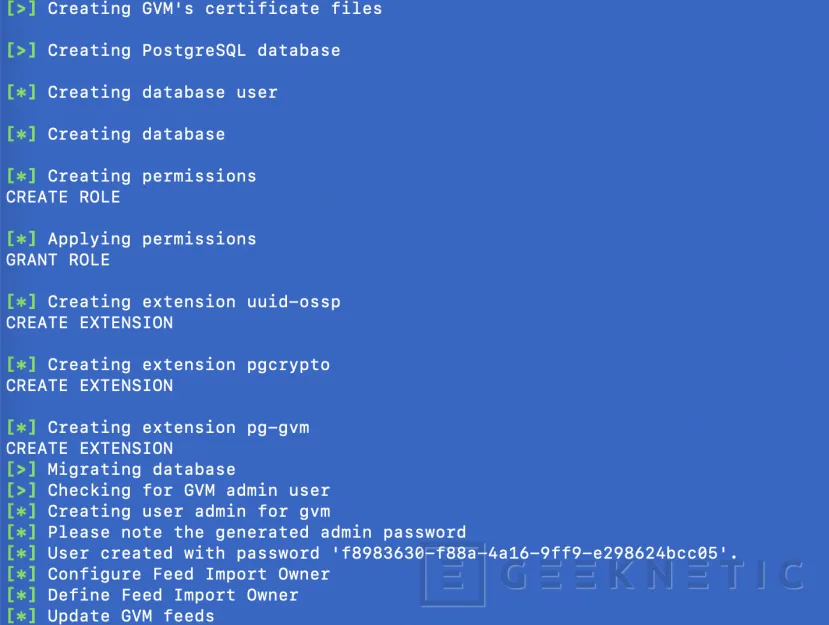

Inicializamos OpenVAS y actualiza los feeds de vulnerabilidades. Como podéis observar, se generará una contraseña para el usuario "admin":

sudo gvm-setup

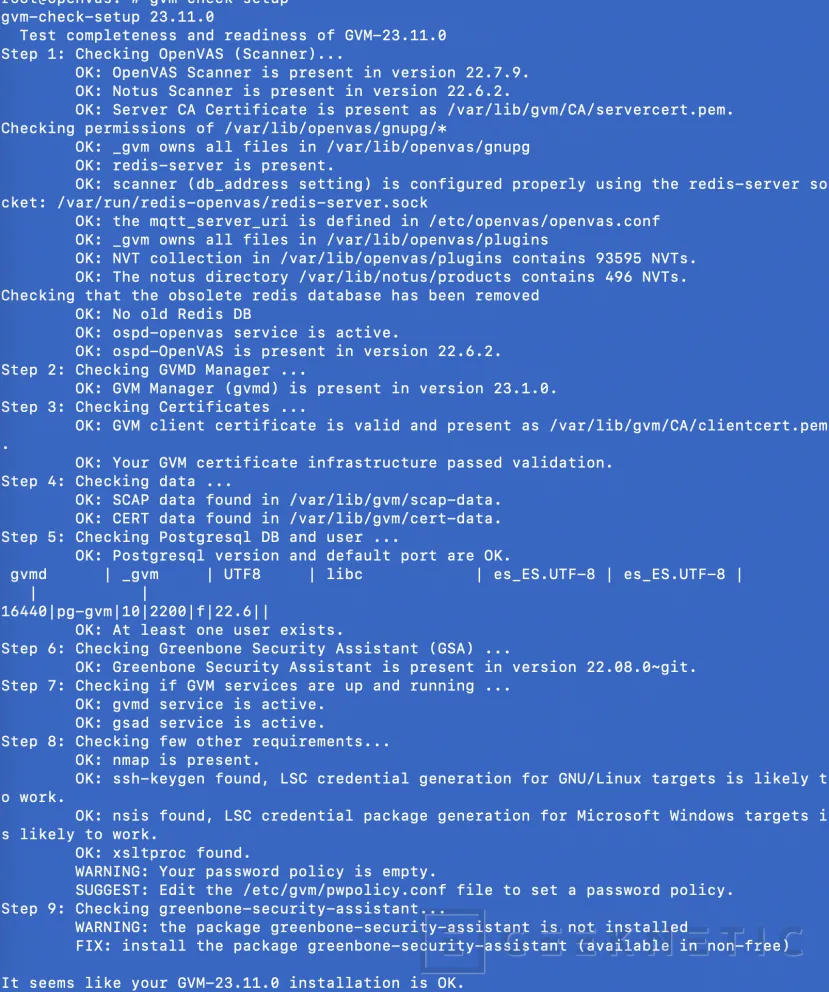

Verificamos el estado del servicio:

sudo gvm-check-setup

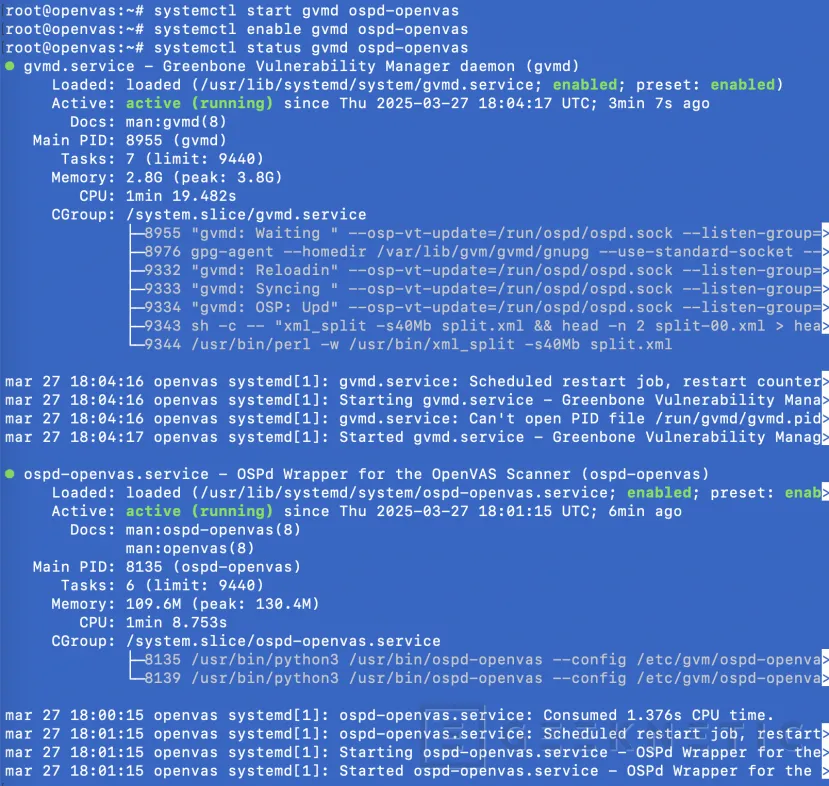

Iniciamos el servicio OpenVAS:

sudo systemctl start gvmd ospd-openvas

sudo systemctl enable gvmd ospd-openvas

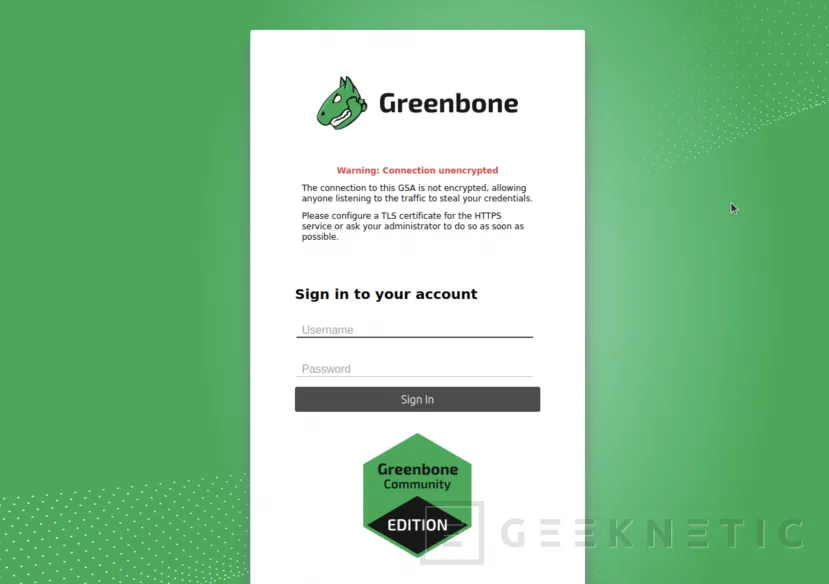

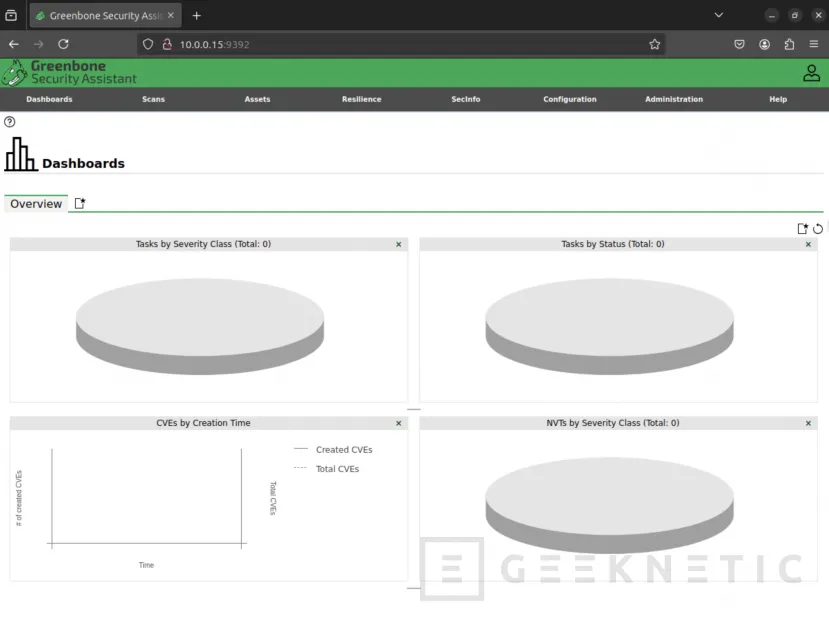

Accedemos a la interfaz web desde un navegador para comprobar que está bien instalado:

https://IP-SERVIDOR:9392/

Configuración básica para que OpenVAS funcione correctamente

Para que OpenVAS detecte vulnerabilidades con precisión, hay que hacer algunas configuraciones clave.

Podéis usar NMAP para revisar previamente la red y los objetivos:

root@OPENVAS:~# nmap -sn -oA nmap-subnet-86 10.0.0.0/24

Starting Nmap 7.93 ( https://nmap.org ) at 2025-03-27 17:40 UTC

Nmap scan report for 10.0.0.1Host is up (0.00039s latency).

MAC Address: BC:24:11:09:1A:89 (Unknown)Nmap scan report for 10.0.0.2

Host is up (0.00023s latency).MAC Address: 4A:37:11:8B:85:91 (Unknown)

Nmap scan report for 10.0.0.10Host is up (0.000020s latency).

MAC Address: BC:24:11:E7:BF:C5 (Unknown)Nmap scan report for 10.0.0.11

Host is up (0.000028s latency).MAC Address: BC:24:11:AA:F7:85 (Unknown)

Nmap scan report for 10.0.0.12Host is up (0.000035s latency).

MAC Address: BC:24:11:09:97:3C (Unknown)Nmap scan report for 10.0.0.13

Host is up (0.000039s latency).MAC Address: BC:24:11:68:AE:03 (Unknown)

Nmap scan report for 10.0.0.14Host is up (0.000024s latency).

MAC Address: BC:24:11:B7:FD:7E (Unknown)Nmap scan report for 10.0.0.154

Host is up (0.000019s latency).

MAC Address: 58:47:CA:70:8A:B8 (Ieee Registration Authority)

Nmap scan report for OPENVAS.10.0.0.1 (10.0.0.15)Host is up.

Nmap done: 256 IP addresses (9 hosts up) scanned in 1.97 seconds- Actualizar la base de datos de vulnerabilidades

- OpenVAS usa una base de datos de vulnerabilidades conocida como Greenbone Security Feed. Para actualizarla usaremos:

sudo greenbone-feed-sync

- Crear un usuario para la Interfaz Web

-

Si el usuario no se creó automáticamente, puedes generarlo con:

sudo gvmd --create-user=admin --password=admin123

-

- Configurar reglas de escaneo personalizadas

-

Desde la interfaz web, puedes definir políticas de escaneo adaptadas a tus necesidades, como:

-

Escaneo rápido

-

Escaneo de vulnerabilidades críticas

-

Detección de servicios y puertos abiertos

-

-

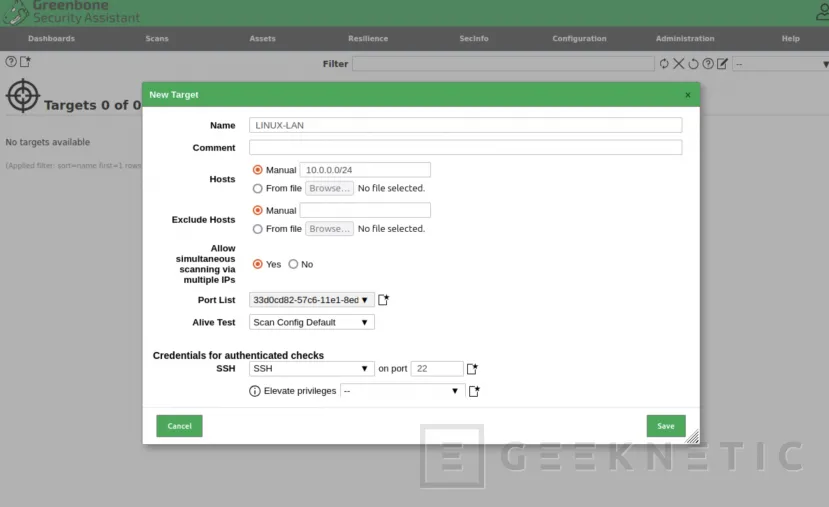

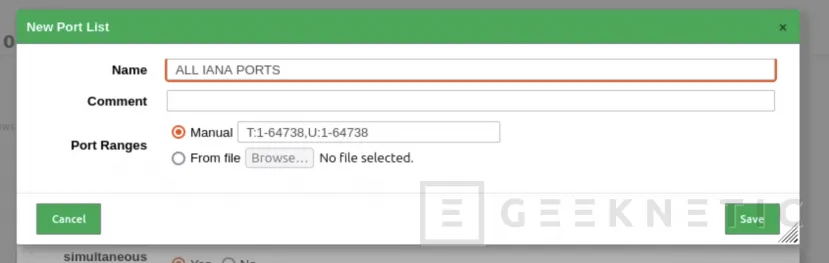

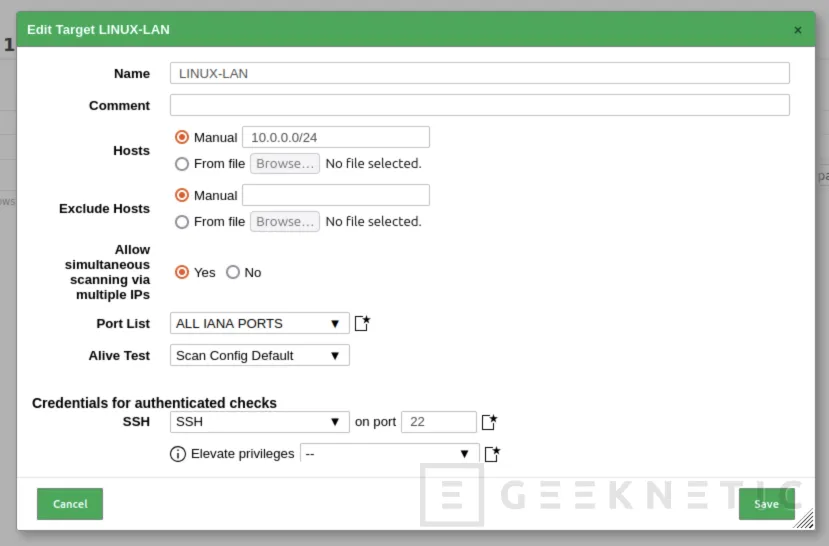

Os dejamos un ejemplo de como configurar una regla para una red con direccionamiento 10.0.0.0/24:

-

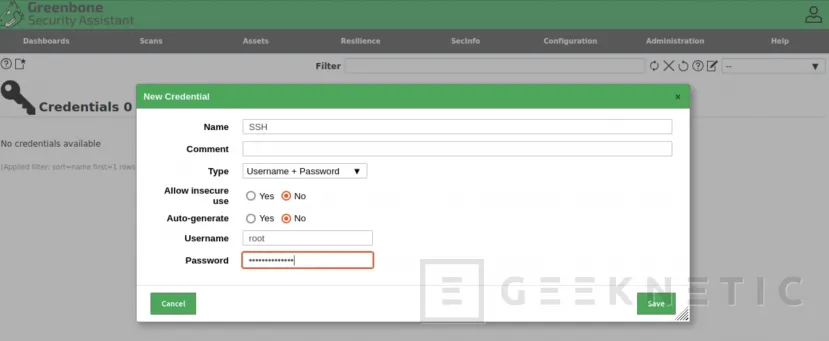

Primero generamos una credencial que sepamos tenga acceso (crear un usuario para ello) desde "Configuration" -> "Credentials" -> "New credential":

-

-

-

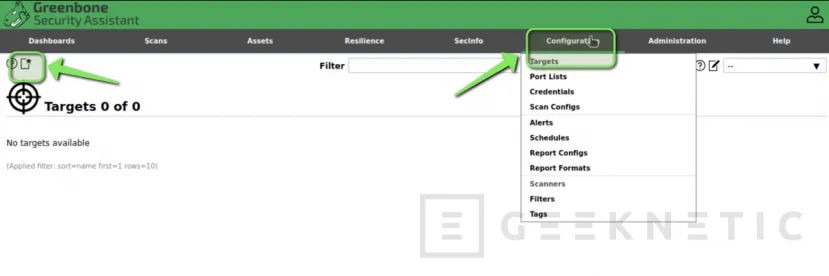

Vamos a "Configuration" -> "Targets" -> "New target":

¿Con qué herramientas se puede integrar OpenVAS?

OpenVAS se complementa muy bien con otras herramientas de ciberseguridad y gestión de redes:

- Metasploit -> Para explotar las vulnerabilidades detectadas.

- Nmap -> Para identificar servicios y puertos antes del escaneo.

- ELK Stack -> Para analizar los resultados de los escaneos de manera visual.

- Nagios/Zabbix -> Para monitorizar la seguridad en tiempo real (en esta guía podéis comparar las mejores soluciones de Monitorización en IT)

Casos de uso de OpenVAS

OpenVAS es muy útil en varios escenarios de seguridad:

- Auditorías de seguridad en redes empresariales ->Detecta puntos débiles antes de que los hackers lo hagan.

- Cumplimiento normativo -> Ayuda a cumplir con estándares como PCI-DSS, ISO 27001 y GDPR.

- Pruebas de penetración (pentesting) -> Es una de las herramientas esenciales en cualquier auditoría de seguridad.

- Protección de servidores en la nube -> Detecta configuraciones inseguras en AWS, Azure y otros entornos.

Si quieres mejorar la seguridad de tu infraestructura, OpenVAS es una herramienta imprescindible. No solo es gratuita y de código abierto, sino que además ofrece un nivel de análisis similar a soluciones comerciales.

Aunque su configuración inicial puede ser un poco técnica, los resultados valen la pena. Una vez en marcha, te permitirá detectar vulnerabilidades en tus servidores y redes antes de que puedan ser explotadas.

Si estás en el mundo de la ciberseguridad, OpenVAS es una herramienta que debes conocer y dominar. Podéis ver otros tipos de herramientas como los IDS, Sistemas de Detección de Intrusión, que pueden complementar a OpenVAS.

Fin del Artículo. ¡Cuéntanos algo en los Comentarios!