Ciberseguridad

Compartir contraseñas en Empresas: Riesgos y Alternativas reales

Te pongo en contexto rápido, alguien del equipo necesita entrar en una herramienta a la que no tiene acceso. Puede ser un panel, una cuenta compartida o cualquier servicio crítico. Hay prisa, el trabajo no puede esperar, y la solución más directa aparece casi sin pensar.

Threat Hunting: Por qué no puedes permitirte esperar al Atacante

Seguro que la escena te resulta familiar, llegas a la oficina un martes cualquiera, café en mano, y al abrir las consolas algo te chirría. Un pico de tráfico inesperado en el firewall. Un proceso con un nombre impronunciable ejecutándose en un servidor que, en teoría, “no hace nada”.

Tipos de Virus Informáticos que todo profesional de IT debe conocer

Los virus informáticos no siempre fueron lo que son hoy. En sus inicios, allá por los años 80 y 90, el objetivo era simple, propagarse y hacerse notar.

Descubren vulnerabilidades en la memoria GDDR6 de algunas tarjetas gráficas de NVIDIA

Dos investigaciones independientes, denominadas GDDRHammer y GeForge, han demostrado nuevas vulnerabilidades ante ataques de Rowhammer sobre memorias GDDR6 de tarjetas gráficas NVIDIA para tomar el control total de un equipo. Mediante...

Anthropic confirma una fuga masiva del código de Claude Code y deja al descubierto uno de los tropiezos más serios del año

Anthropic ha confirmado una filtración importante del código fuente de Claude Code, su herramienta orientada a programación asistida por IA, después de que una versión publicada incluyera material interno que no...

Cuidado si recibes un correo con una invitación a una reunión: hay una campaña de malware que suplanta Teams, Zoom y Adobe

El equipo de seguridad de Microsoft Defender ha documentado una serie de campañas de phishing activas durante febrero de 2026 que utilizan un método especialmente sofisticado para engañar tanto a usuarios como a los propios...

HUAWEI apuesta por la Inteligencia Artificial avanzada para la transformación de redes, empresas y hogares

HUAWEI tiene una gran presencia en este evento dedicado a las redes y comunicaciones del futuro, el MWC26 de Barcelona. Una gran superficie que ocupa su Stand en el Hall 1, donde nos ha enseñado todas las soluciones disponibles tanto para...

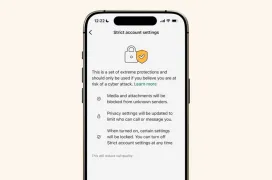

WhatsApp añade mayor seguridad con la función Configuración Estricta, ideal para evitar ciberataques

Hablando de WhatsApp, la compañía detrás de esta popular aplicación de mensajería ha decidido añadir una función de seguridad extra a esta app, por el momento gratuita. Esto lo ha anunciado la...

Tu cifrado no es tan privado: Microsoft confirma que entrega claves de BitLocker al FBI bajo orden judicial

Una reciente investigación federal ha sacado a la luz una brecha significativa en la privacidad de los usuarios de Windows. Tal y como leemos en Forbes, Microsoft ha confirmado que entrega las claves de cifrado de los discos duros a las...

Abierta la convocatoria para los Nimbus Innovation Awards - Digital Collaboration Edition 2026

Los premios Nimbus Innovation Awards - Digital Collaboration Edition 2026 se celebrarán el próximo 3 de febrero en el marco de la feria Integrated Systems Europe (ISE 2026), en la Fira de Barcelona. Este certamen, dedicado a la...

Descubren graves fallos de seguridad en el KVM remoto NanoKVM: Tiene un micrófono oculto y envía datos a China

El NanoKVM es un dispositivo chino de la compañía Sipeed que funciona como KVM remoto o KVM ip, es decir, un KVM que permite gestionar a través de internet dispositivo mediante USB de manera remota, incluyendo control de...

Bruselas estrena el DSA con una multa de 120 millones a X por el check azul engañoso y la opacidad en su publicidad

Durante años, la UE ha venido advirtiendo de que el Digital Services Act (DSA) no era solo papel mojado. Ahora llega el primer golpe serio: la Comisión Europea ha impuesto una multa de 120 millones de euros a X (la antigua Twitter)...

Ransomware Everest apunta a ASUS con una filtración de más de 1 TB de datos y código fuente de sus cámaras

El grupo de ransomware Everest ha vuelto a asomar la cabeza asegurando que ha vulnerado la seguridad de ASUS y se ha llevado más de 1 TB de información interna. La acusación apareció el 2 de diciembre en su propia web...

Certificados SSL/TLS camino a los 47 días: el nuevo calendario que redefine la seguridad web hasta 2029

Si hoy ya te parece pesado estar pendiente de cuándo caducan los certificados SSL/TLS, lo que viene a partir de 2029 es otro nivel: la vida útil máxima bajará a solo 47 días. No es un rumor ni una idea loca de...

Intel anuncia una actualización de microcódigo para varios procesadores junto con 30 nuevos avisos de seguridad

Los fabricantes de CPUs tienen que hacer frente a los problemas que van surgiendo con los procesadores que ya están en el mercado, sobre todo en cuanto a los errores que se van encontrando. Para esto Intel ha lanzado una nueva...

Intel denuncia a un ex empleado por haber descargado más de 18.000 archivos confidenciales tras ser despedido

El espionaje industrial es una preocupación muy importante en el sector empresarial, sobre todo en compañías cuyos productos tienen un enorme trabajo de I+D detrás y están en un mercado muy competitivo. Intel...

AMD confirma un bug en Zen 5 que puede afectar a la seguridad criptográfica. Los parches para solucionarlo llegan este mes

AMD ha publicado un aviso de seguridad donde confirma un bug en su arquitectura Zen 5 que podría tener consecuencias para la seguridad de los equipos basados en estos procesadores. La vulnerabilidad está relacionada con la...

Entradas Gratis para el Evento MSP Global 2025 en Port Aventura

Los próximos 22 y 23 de octubre, el parque temático Port Aventura (Tarragona, España) se transformará en el punto de encuentro clave para los proveedores de servicios gestionados (MSP) y profesionales del canal...

Los Routers QHora de QNAP se actualizan para admitir compatibilidad con IPS

La seguridad es un elemento importante en nuestras redes domésticas, aunque puede que mucho más cuando estas se trasladan a las oficinas y empresas. QNAP ofrece dispositivos comprometidos con la seguridad, como sus routers de la...

Google confirma que el ataque a Salesloft Drift comprometió tokens OAuth y llegó a algunas cuentas de Workspace

Lo que en un principio parecía un ataque limitado a integraciones concretas ha terminado siendo un incidente de mayor alcance. Google ha reconocido que la violación de seguridad que afectó a Salesloft Drift y Salesforce no...

Más de 240 modelos de placas Gigabyte para Intel afectados por 4 vulnerabilidades, desde los chipsets serie 100 hasta los de la serie 500

Una firma de seguridad independiente, Binarly, ha descubierto 4 vulnerabilidades en placas base de la marca Gigabyte, que exponen a más de 240 modelos de este fabricante ante las amenazas de bootkits de forma indetectable. Los fallos de...

Samsung añade KEEP en One UI 8, un sistema que permite encriptar los datos de cada aplicación y guardarlos en zona segura

Lejos de filtraciones, en esta ocasión ha sido la propia Samsung la que nos ha presentado algunas de las nuevas funciones que incorporará el próximo sistema operativo One UI 8. Esta versión, basada en el recién...

Se filtran 16.000 millones de contraseñas en una brecha de seguridad nunca antes vista

Después de que se filtraran 9.900 millones de contraseñas, ahora nos enfrentamos a la que podría ser la mayor de las filtraciones de datos de la historia. Ha dejado al descubierto 16.000 millones de contraseñas...

TP-Link presenta nuevas cámaras para seguridad VIGI Insight y EasyCam con diferentes formatos y resoluciones

Como fabricante de cámaras de videovigilancia y dispositivos relacionados, TP-Link ha estado presente durante el Security Forum 2025 celebrado en Barcelona. Un evento en el que ha querido aprovechar para presentar su nueva gama de...